この記事では、Splunk SIEM を使用して Recorded Future の脅威マップに基づいて自動脅威ハンティングを実行するための Splunk SOAR のセットアップと構成について説明します。詳細については、 「 Recorded Futureを使用した自動Threat 」を参照してください。

データフロー

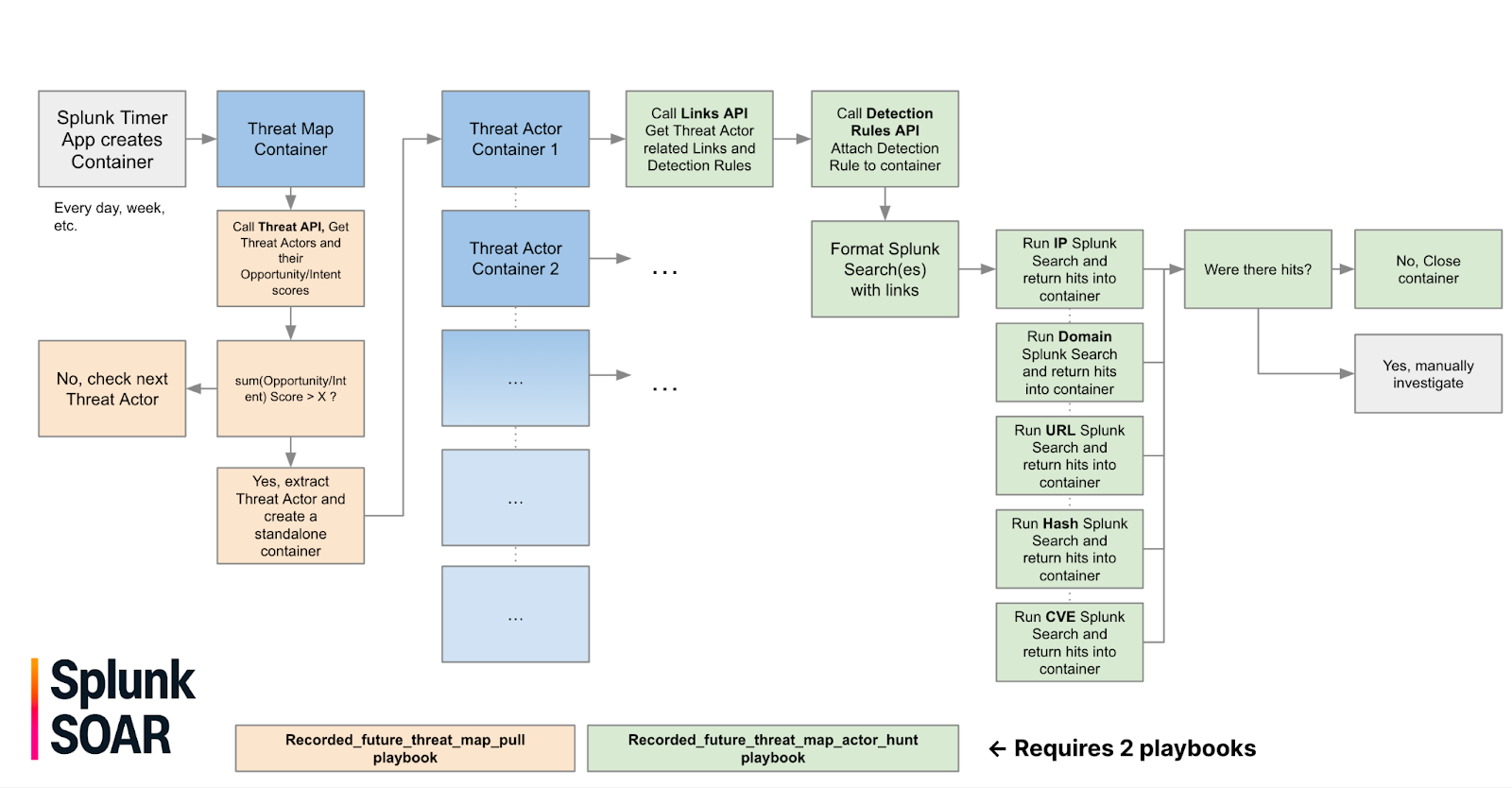

このワークフローは、Splunk SOAR タイマー アプリで空の Splunk SOAR コンテナーを作成し、ラベルを適用することから始まります。適用されたラベルは 、Recorded Future 妄想アクターThreat Map を クエリして、妄想アクターのリストを返す、 recorded_future_threat_map_pull を 自動的に実行します。意図スコアまたは機会スコアが 90 を超える脅威アクターが抽出され、新しい Splunk SOAR コンテナの作成に使用されます。

新しい Splunk SOAR コンテナーはそれぞれ、 recorded_future_threat_map_actor_huntを呼び出します。これは、脅威アクターに関連するリンクについてRecorded Futureを照会し、IP、ドメイン、URL、ハッシュ、およびVulnerability IoC を使用して Splunk 検索クエリをフォーマットし、ヒットを探すために Splunk 検索を実行します。 脅威アクターに関連付けられた Sigma、YARA、または Snort ルールもダウンロードされ、Splunk SOAR コンテナに添付されます。

ダウンロード

プレイブックは、Recorded Future サポート サイトで入手できます。

プレイブックの手順

- Recorded Future サポート サイトからプレイブックをダウンロードします: https://support.recordedfuture.com/hc/en-us/articles/12294483605523-Splunk-SOAR-Template-Playbooks-Library

-

記録された_future_threat_map_pullプレイブックをインポートします。脅威マップのラベルで操作できるようにし、アクティブにします。

-

recordsed_future_threat_map_actor_huntプレイブックをインポートします。脅威マップのラベルで操作できるようにし、アクティブにします。

- プレイブックが実行され、イベントが自動的に生成されます。

注意:このテンプレート プレイブックを使用してThreatマップを活用し、自動Threatハンティングを実行するには、 Threat Intelligenceモジュール ライセンスが必要です。